Как пользователь каршеринга стал жертвой мошенников и чуть не попал в тюрьму

Рассказ + интервью о том, как можно соблюдать информационную гигиену и всё равно пострадать от мошенников

Представьте, что ваши данные внезапно утекли в интернет. Ничего удивительного, вероятно, скажете вы, ведь такое происходит в интернете ежедневно. Ваш номер телефона или вашу электронную почту, скорее всего, продадут в даркнете или даже в обычном интернете за сущие копейки заинтересованным компаниям, которые просто будут надоедливо написывать или названивать вам с рекламой своего продукта. Такое, в действительности, бывает часто, ведь провайдеры и сайты без проблем отдают персональные данные своих пользователей компаниям. Но что, если некоторых ваших данных будет достаточно, чтобы повесить на вас кредитов свыше миллиона рублей, а после шантажировать, вымогая деньги, угрожая распространением обвинения в преступлении и привлечением правоохранительных органов? Вы можете сказать, что это наихудший сценарий развития событий. Но именно это произошло с одним пользователем популярных интернет-сервисов.

Итак, 15 октября некто Рафаэль Халилов поделился на своей странице в инстаграме своей ситуацией. Он рассказал, что произошла утечка его паспортных данных и также данных с его водительских прав, после чего началось вымогательство крупной суммы на биткоин-кошелёк.

Итак, 15 октября некто Рафаэль Халилов поделился на своей странице в инстаграме своей ситуацией. Он рассказал, что произошла утечка его паспортных данных и также данных с его водительских прав, после чего началось вымогательство крупной суммы на биткоин-кошелёк.

По словам Рафаэля, по ссылке на Яндекс.Диске оказалась фотография его прав, его селфи с его же паспортом (наподобие тех, которые делают для того, чтобы одобрили кредит в МФО или МФК) и PDF-документ под названием «Шах и мат», а также несколько скриншотов, подтверждающих то, что на его имя взят кредит на большую сумму. Позвонив в указанный банк, Рафаэль убедился, что кредит действительно взят на его имя.

Сам пострадавший считает, что данные были слиты одним из 5 каршерингов, которыми он пользуется, т.к. именно в них требуется подтверждение прав на вождение (Делимобиль, Belka Car, Матрёш Car, Any Time, Яндекс Драйв). А именно Рафаэль подозревает в утечке Делимобиль.

Сам пострадавший считает, что данные были слиты одним из 5 каршерингов, которыми он пользуется, т.к. именно в них требуется подтверждение прав на вождение (Делимобиль, Belka Car, Матрёш Car, Any Time, Яндекс Драйв). А именно Рафаэль подозревает в утечке Делимобиль.

Рафаэль: фото с паспортом в руках (важные данные на фото замазаны, не пытайтесь найти что-то, за что можно было бы зацепиться для грязного делишка)

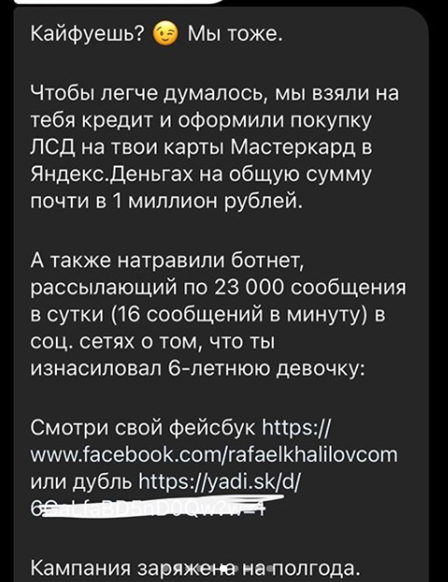

Что пишут мошенники якобы после того, как человек пришлёт ему деньги

Дальше подтверждение распространения обвинения его в надругательстве… ну вы поняли.

Мошенники давят и дают полностью понять, что они тут для того, чтобы сделать человеку как можно хуже.

Рафаэль Халилов подробно рассказывает о том, как это произошло, как он вызывал полицию и удивлялся её безразличию, как обращался в банк по поводу кредита, который не брал, в своей публикации и в некоторых интервью, которые он дал нескольким каналам [1][2].

Как оказалось, вполне реально оформить большой кредит на человека без его присутствия. Я не знаю, каким образом в таком случае можно доказать свою реальную непричастность к этой регистрации. Но я хочу разобраться: действительно ли есть основания подозревать в утечке “Делимобиль”? Как такое могло произойти и как можно защититься от атак и предотвратить плачевные последствия?

Я связалась со студентом в области информационной безопасности Андреем Шаталовым, чтобы задать ему несколько вопросов по данной теме.

Как оказалось, вполне реально оформить большой кредит на человека без его присутствия. Я не знаю, каким образом в таком случае можно доказать свою реальную непричастность к этой регистрации. Но я хочу разобраться: действительно ли есть основания подозревать в утечке “Делимобиль”? Как такое могло произойти и как можно защититься от атак и предотвратить плачевные последствия?

Я связалась со студентом в области информационной безопасности Андреем Шаталовым, чтобы задать ему несколько вопросов по данной теме.

Андрей Шаталов

студент в области информа-

ционной безопасности (ИБ)

ционной безопасности (ИБ)

Привет, Андрей. Спасибо за то, что согласился пообщаться на эту тему. Каким образом происходят такие утечки данных? Опиши сам процесс.

Привет. На самом деле это очень сложная тема. Сначала я расскажу самое интересное, а потом то, как это происходит на самом деле.

Самые крутые штуки, которые могут делать хакеры, — использовать огромное количество информационных ресурсов, хакерских утилит. Например, они создают сканеры и совершают атаку на информационный ресурс. Этот сканер сам находит дырки в коде, и хакер решает, что делать с полученной таким образом информацией.

Дальше следует упомянуть OSINT. Это поиск информации о людях в открытых информационных ресурсах. Этим может заниматься абсолютно любой человек, не имеющий навыков в поиске информации. Есть огромное количество информационных баз данных, большинство из них правительственные. Также можно использовать социальные сети человека. Есть огромное количество телеграм-ботов, которые за небольшую плату сами ищут информацию о человеке.

Привет. На самом деле это очень сложная тема. Сначала я расскажу самое интересное, а потом то, как это происходит на самом деле.

Самые крутые штуки, которые могут делать хакеры, — использовать огромное количество информационных ресурсов, хакерских утилит. Например, они создают сканеры и совершают атаку на информационный ресурс. Этот сканер сам находит дырки в коде, и хакер решает, что делать с полученной таким образом информацией.

Дальше следует упомянуть OSINT. Это поиск информации о людях в открытых информационных ресурсах. Этим может заниматься абсолютно любой человек, не имеющий навыков в поиске информации. Есть огромное количество информационных баз данных, большинство из них правительственные. Также можно использовать социальные сети человека. Есть огромное количество телеграм-ботов, которые за небольшую плату сами ищут информацию о человеке.

То есть ты имеешь в виду, что вся эта информация могла быть взята из какой-то открытой базы, например, базы ФСБ? То есть посредством взлома или посредством легальных методов?

OSINT — это легально, но там можно найти далеко не всё, т.к. есть и приватная информация.

А имеют место методы социальной инженерии?

Да. Большая часть киберпреступлений производится посредством так называемого фишинга. Лёгкой и простой уязвимостью в любой информационной системе является человек. Его проще всего взломать.

Например, дропперы. Человек скачивает себе прикольную картинку с котиком и помимо прикольной картинки с котиком какую-нибудь шпионскую программу.

А каким образом происходит такой фишинг?

Находится любой файл в интернете, который будет прислан тебе по имейлу. В файле картинка с котиком, а помимо картинки с котиком будет лежать ещё много всего [вредоносного], причём может лежать в самом файле, jpeg-е.

Хакеры могут и извращаться. Я не видел больше извращенцев, чем хакеров. Например — самое мозговзрывательное, что я видел, — хакеры записывают высокочастотные звуки процессора и считывают таким образом информацию. Или считывают магнитные поля процессора.

В 2019 была показана USB-зарядка, которая имеет микрочип и считывает таким образом информацию с твоего устройства, когда ты подключаешь провод к нему. Таким образом хакер получает удалённый доступ.

Рафаэль сказал, что пользуется 5 каршерингами (Делимобиль, Belka Car, Матрёш Car, Any Time, Яндекс Драйв) и подозревает в этом «Делимобиль». Действительно, в феврале у них случилась масштабная утечка данных, о которой даже писали СМИ, там были слиты данные водителей, которые потом использовались, чтобы привлечь невиновных пользователей за порчу автомобилей и пр. Как ты думаешь, мог ли это быть кто-то из других каршерингов, или это всё же «Делимобиль»?

OSINT — это легально, но там можно найти далеко не всё, т.к. есть и приватная информация.

А имеют место методы социальной инженерии?

Да. Большая часть киберпреступлений производится посредством так называемого фишинга. Лёгкой и простой уязвимостью в любой информационной системе является человек. Его проще всего взломать.

Например, дропперы. Человек скачивает себе прикольную картинку с котиком и помимо прикольной картинки с котиком какую-нибудь шпионскую программу.

А каким образом происходит такой фишинг?

Находится любой файл в интернете, который будет прислан тебе по имейлу. В файле картинка с котиком, а помимо картинки с котиком будет лежать ещё много всего [вредоносного], причём может лежать в самом файле, jpeg-е.

Хакеры могут и извращаться. Я не видел больше извращенцев, чем хакеров. Например — самое мозговзрывательное, что я видел, — хакеры записывают высокочастотные звуки процессора и считывают таким образом информацию. Или считывают магнитные поля процессора.

В 2019 была показана USB-зарядка, которая имеет микрочип и считывает таким образом информацию с твоего устройства, когда ты подключаешь провод к нему. Таким образом хакер получает удалённый доступ.

Рафаэль сказал, что пользуется 5 каршерингами (Делимобиль, Belka Car, Матрёш Car, Any Time, Яндекс Драйв) и подозревает в этом «Делимобиль». Действительно, в феврале у них случилась масштабная утечка данных, о которой даже писали СМИ, там были слиты данные водителей, которые потом использовались, чтобы привлечь невиновных пользователей за порчу автомобилей и пр. Как ты думаешь, мог ли это быть кто-то из других каршерингов, или это всё же «Делимобиль»?

Вполне возможно, что информация об этой утечке является ложной, потому что любые крупные компании умалчивают информацию об утечке, т.к. это, во-первых, испортит их репутацию, во-вторых, повредит конфиденциальности клиентов. Вполне возможно, что это был, например, Яндекс.Драйв, который умолчал о своей утечке. Может быть, какой-нибудь каршеринг специально создал фейковую новость, чтобы обрушить волну хейта на конкурента. Они могли вообще придумать эту информацию, чтобы затопить конкурента.

Но реальный слив возможен. Может быть, кто-то мог прийти в офис, вставить в компьютер флешку и методом брутфорса узнать пароли и информацию о работниках и пользователях.

Но реальный слив возможен. Может быть, кто-то мог прийти в офис, вставить в компьютер флешку и методом брутфорса узнать пароли и информацию о работниках и пользователях.

Что такое метод брутфорса

Метод брутфорса, или полный перебор — метод решения математических задач, основанный на полном переборе всех возможных вариантов решения.

Каким образом могла быть утечка в феврале, которая и привела к таким последствиям: это был ход хакеров и их активные действия, направленные на взлом, минутные щели в кодах каршеринга, которыми воспользовались мошенники, или каршеринг работает в связке с мошенниками, выдавая ему личные данные водителей?

Я считаю, что это не мог быть каршеринг. Во-первых, зачем каршерингу ухудшать свою репутацию, во-вторых, зачем сотрудничать в связке с ОПГ, зная, что это подсудное дело?

Проще всего получить это, находясь непосредственно рядом в локальной сети, потому что к таким крутым конфиденциальным данным не должно быть доступа извне. Щели возможны, но такие большие компании защищены очень хорошо.

Не всегда ясен мотив, зачем тратить столько усилий, собирать личные данные.

Зачем кому-то потребовались личные данные большой базы пользователей?

Это слишком неоправданно дорого, потому что это сложно и оправдать полученными деньгами невозможно. Например, недавний конфликт с Дзюбой: мошенники так и не получили денег. При этом, зная то, что Дзюба мог быть знаком с ними, есть шанс, что потом они понесут уголовное наказание.

Я считаю, что это не мог быть каршеринг. Во-первых, зачем каршерингу ухудшать свою репутацию, во-вторых, зачем сотрудничать в связке с ОПГ, зная, что это подсудное дело?

Проще всего получить это, находясь непосредственно рядом в локальной сети, потому что к таким крутым конфиденциальным данным не должно быть доступа извне. Щели возможны, но такие большие компании защищены очень хорошо.

Не всегда ясен мотив, зачем тратить столько усилий, собирать личные данные.

Зачем кому-то потребовались личные данные большой базы пользователей?

Это слишком неоправданно дорого, потому что это сложно и оправдать полученными деньгами невозможно. Например, недавний конфликт с Дзюбой: мошенники так и не получили денег. При этом, зная то, что Дзюба мог быть знаком с ними, есть шанс, что потом они понесут уголовное наказание.

В ноябре в сеть утекло видео интимного характера Артёма Дзюбы, на котором он самоудовлетворялся. Общественность широко заинтересовалась этим случаем, но ещё больший интерес этот кейс представил для изучающих информационную безопасность.

По некоторым данным, Дзюба мог поддерживать связь и лично встречался с мошенниками, которые его шантажировали. После того, как он отказался платить, его видео было выложено в общий доступ.

По некоторым данным, Дзюба мог поддерживать связь и лично встречался с мошенниками, которые его шантажировали. После того, как он отказался платить, его видео было выложено в общий доступ.

Удалённый взлом — это дорого. Есть 7 уровней осей, которые начинаются с огромных кабелей, передающих доступ к сети под океаном, и заканчиваются человеком. И чем ниже опускаешься, тем дороже и тем сложнее это делать [взламывать удалённо].

Каким образом возможно взять крупный или даже копеечный кредит на человека? Не касаемся юридических моментов. Неужели сотрудники так просто доверяют тому, что по ту сторону экрана именно тот человек, которому реально нужен кредит, а не злоумышленники, представившиеся его именем? И возможно ли потом оспорить выдачу такого кредита? Мы говорим о киберпространстве, естественно.

Сейчас взять кредит удалённо на другого человека довольно сложно, потому что активно развиваются электронные подписи, когда вместо своей рукописной подписи ты кидаешь что-то похожее на пароль, и это подделать сложнее, чем рукописную подпись человека. Поэтому кредит взять сложно, но возможно.

Есть ресурсы, которые выдают кредиты без электронных подписей. В принципе, им всё равно, кто сидит по ту сторону экрана в том числе и потому, что у них могут быть крутые юристы, которые докажут, что виновата не компания, выдавшая кредит непонятно кому, а человек, не защитивший свои данные. Им всё равно, кто будет выплачивать им этот кредит.

Кредит оспорить возможно, если человек докажет, что это был не он. И я думаю, что сделать это достаточно несложно, если обращаться к компаниям, через которые был осуществлён этот кредит. А компании всё равно, кому она даёт деньги — она себе записала этого человека.

Насколько просто распространять 23000 сообщений в минуту о том, что жертва мошенников — насильник? И насколько убедительно прикреплять при этом его конфиденциальную информацию?

Отправлять 23000 сообщений в секунду — это несложно. И 100000 в секунду — это несложно. Встречается некоторое количество препятствий. Если ты отправляешь по сети, то, скорее всего, мобильный оператор через минуту тебя уже заблокирует, видя такой огромный трафик с твоего устройства. Если брать СМС, но на тебя даже административный штраф наложат. Если вы будете делать через мессенджеры, вас, скорее всего, тоже заблокируют или заставят проходить тысячи capture.

Есть куда более эффективные способы распространения информации — те же самые новостные порталы, которые получают деньги за то, что выкладывают информацию. Есть шанс того, что, если вы раскидаете информацию по нескольким пабликам, это будет куда эффективнее.

Есть шанс того, что если с этим человеком [прим. — с жертвой мошенника] что-то случится, то на тебя, на хакера, уже некому будет передавать заявление.

Почему правоохранительные органы говорят прямым текстом, что ничего не могут сделать? Это связано с тем, что киберпреступления — это новое слово в криминале, и киберпространство ещё не до конца понятно, чтобы с его помощью искать киберпреступников?

Скорее всего, это связано с нашей полицией и системой здравоохранения. Известно несколько случаев, когда человек обращался с тем, что ему угрожают физической расправой, а ему говорили: «Пока ничего не произошло, мы ничего не будем делать».

Каким образом возможно взять крупный или даже копеечный кредит на человека? Не касаемся юридических моментов. Неужели сотрудники так просто доверяют тому, что по ту сторону экрана именно тот человек, которому реально нужен кредит, а не злоумышленники, представившиеся его именем? И возможно ли потом оспорить выдачу такого кредита? Мы говорим о киберпространстве, естественно.

Сейчас взять кредит удалённо на другого человека довольно сложно, потому что активно развиваются электронные подписи, когда вместо своей рукописной подписи ты кидаешь что-то похожее на пароль, и это подделать сложнее, чем рукописную подпись человека. Поэтому кредит взять сложно, но возможно.

Есть ресурсы, которые выдают кредиты без электронных подписей. В принципе, им всё равно, кто сидит по ту сторону экрана в том числе и потому, что у них могут быть крутые юристы, которые докажут, что виновата не компания, выдавшая кредит непонятно кому, а человек, не защитивший свои данные. Им всё равно, кто будет выплачивать им этот кредит.

Кредит оспорить возможно, если человек докажет, что это был не он. И я думаю, что сделать это достаточно несложно, если обращаться к компаниям, через которые был осуществлён этот кредит. А компании всё равно, кому она даёт деньги — она себе записала этого человека.

Насколько просто распространять 23000 сообщений в минуту о том, что жертва мошенников — насильник? И насколько убедительно прикреплять при этом его конфиденциальную информацию?

Отправлять 23000 сообщений в секунду — это несложно. И 100000 в секунду — это несложно. Встречается некоторое количество препятствий. Если ты отправляешь по сети, то, скорее всего, мобильный оператор через минуту тебя уже заблокирует, видя такой огромный трафик с твоего устройства. Если брать СМС, но на тебя даже административный штраф наложат. Если вы будете делать через мессенджеры, вас, скорее всего, тоже заблокируют или заставят проходить тысячи capture.

Есть куда более эффективные способы распространения информации — те же самые новостные порталы, которые получают деньги за то, что выкладывают информацию. Есть шанс того, что, если вы раскидаете информацию по нескольким пабликам, это будет куда эффективнее.

Есть шанс того, что если с этим человеком [прим. — с жертвой мошенника] что-то случится, то на тебя, на хакера, уже некому будет передавать заявление.

Почему правоохранительные органы говорят прямым текстом, что ничего не могут сделать? Это связано с тем, что киберпреступления — это новое слово в криминале, и киберпространство ещё не до конца понятно, чтобы с его помощью искать киберпреступников?

Скорее всего, это связано с нашей полицией и системой здравоохранения. Известно несколько случаев, когда человек обращался с тем, что ему угрожают физической расправой, а ему говорили: «Пока ничего не произошло, мы ничего не будем делать».

«В Орле суд приговорил к двум годам колонии-поселения бывшую участковую Наталью Башкатову, признав ее виновной в халатности в связи с гибелью местной жительницы Яны Савчук. Когда 17 ноября 2016 года 36-летняя Савчук вызвала полицию из-за конфликта с бывшим сожителем, 37-летним Андреем Бочковым, Башкатова заявила ей: «Если вас убьют, обязательно выедем, труп опишем, не переживайте». В тот же день Бочков избил Савчук до смерти», — пишет «Медуза».

Скорее всего, это связано с этим, потому что у ФСБ есть крутые сетевики, которые способны на многое в информационной кибербезопасности.

А почему не привлечь их к работе [по поимке киберпреступников]?

Скорее всего, из-за того, что им надо платить деньги. И брать на себя огромное количество ответственности за киберпреступления полиции не хочется. Во-вторых, есть огромное количество частных компаний, которые занимаются кибербезопасностью и киберпреступлениями: Касперский — который, по-моему, сейчас не настолько занимается киберпреступлениями — но есть Group-IB — я знаком с разработчиками оттуда. Они расследуют киберпреступления и делают это продуктивно.

Раз ты знаком, то в целом: как расследуются киберпреступления, какие методы они используют, что для этого делают?

OSINT. Метод поиска открытой информации. Это стопроцентное попадание почти всегда. Очень просто найти кучу следов о каком-то человеке. Обычно даже крутые хакеры когда-то были новичками, и в то время они оставили кучу следов. Это самое простое, что можно делать.

Как защититься и предотвратить утечку и дальнейший шантаж? И как общаться с подобного рода мошенниками? У меня есть лонгрид о том, что делать, если пытаются шантажировать самоутехами

[2], которых может и не быть, но понятно, что в данном случае рассматривается совсем другая ситуация, она посерьёзнее будет.

А почему не привлечь их к работе [по поимке киберпреступников]?

Скорее всего, из-за того, что им надо платить деньги. И брать на себя огромное количество ответственности за киберпреступления полиции не хочется. Во-вторых, есть огромное количество частных компаний, которые занимаются кибербезопасностью и киберпреступлениями: Касперский — который, по-моему, сейчас не настолько занимается киберпреступлениями — но есть Group-IB — я знаком с разработчиками оттуда. Они расследуют киберпреступления и делают это продуктивно.

Раз ты знаком, то в целом: как расследуются киберпреступления, какие методы они используют, что для этого делают?

OSINT. Метод поиска открытой информации. Это стопроцентное попадание почти всегда. Очень просто найти кучу следов о каком-то человеке. Обычно даже крутые хакеры когда-то были новичками, и в то время они оставили кучу следов. Это самое простое, что можно делать.

Как защититься и предотвратить утечку и дальнейший шантаж? И как общаться с подобного рода мошенниками? У меня есть лонгрид о том, что делать, если пытаются шантажировать самоутехами

[2], которых может и не быть, но понятно, что в данном случае рассматривается совсем другая ситуация, она посерьёзнее будет.

Довольно много примитивных правил. Как самое простое — не создавать несколько паролей для разных сайтов, не создавать примитивных паролей, не добавлять в пароли свою личную информацию.

Лучше не подключаться к неизвестным тебе сетям. Когда ты заходишь в метро, тебя может приветствовать MT_FREE, а на самом деле рядом с тобой человек стоит, который раздаёт Wi-Fi точно с таким же названием, и т.к. он ближе и сигнал от него сильнее, то он перехватывает и заглушает настоящий.

Помимо этого — как частную атаку — приведу пример атаки кабелями. Это частный случай, а не массовый. Но бывали случаи, когда людям под видом какой-нибудь посылки с Алиэкспресса присылали кабели, они их распаковывали, подключали и раздавали информацию.

Советую качать информацию из проверенных источников. В принципе, даже антивирус не является необходимым, когда ты скачиваешь всё на проверенных ресурсах, когда ты скачиваешь официальные сервисы — за денежку иногда.

Здесь [прим. — ответ на вопрос, как отвечать мошенникам] нужна информация от психологов, но я могу посоветовать одну вещь: это книга Гэвина Кеннеди «Договориться можно обо всём». Она о переговорах в контексте бизнеса, но все принципы, тактики и стратегии переговоров можно и нужно употреблять на практике, в том числе и в переговорах с мошенниками.

Лучше не подключаться к неизвестным тебе сетям. Когда ты заходишь в метро, тебя может приветствовать MT_FREE, а на самом деле рядом с тобой человек стоит, который раздаёт Wi-Fi точно с таким же названием, и т.к. он ближе и сигнал от него сильнее, то он перехватывает и заглушает настоящий.

Помимо этого — как частную атаку — приведу пример атаки кабелями. Это частный случай, а не массовый. Но бывали случаи, когда людям под видом какой-нибудь посылки с Алиэкспресса присылали кабели, они их распаковывали, подключали и раздавали информацию.

Советую качать информацию из проверенных источников. В принципе, даже антивирус не является необходимым, когда ты скачиваешь всё на проверенных ресурсах, когда ты скачиваешь официальные сервисы — за денежку иногда.

Здесь [прим. — ответ на вопрос, как отвечать мошенникам] нужна информация от психологов, но я могу посоветовать одну вещь: это книга Гэвина Кеннеди «Договориться можно обо всём». Она о переговорах в контексте бизнеса, но все принципы, тактики и стратегии переговоров можно и нужно употреблять на практике, в том числе и в переговорах с мошенниками.

Если нет возможности связаться с людьми, которые заинтересованы в том, чтобы помочь тебе решить эту проблему, и ты сидишь один, а тебе все отказали, то, возможно, есть смысл выйти на какие-то переговоры.

Нужно понимать, что никогда не стоит им раскрывать личную информацию о себе, потому они будут выпытывать у тебя личную информацию, которой им не хватает для «паззла» — того же взятия кредита. Надо пытаться найти какой-то компромисс, возможно, денежный, но понимать, что мошенники не всегда будут говорить правду.

Надо выходить на переговоры, но нельзя идти на уступки. Узнавать, чего они хотят, узнавать, что они хотят изменить в твоём условии.

Нужно понимать, что никогда не стоит им раскрывать личную информацию о себе, потому они будут выпытывать у тебя личную информацию, которой им не хватает для «паззла» — того же взятия кредита. Надо пытаться найти какой-то компромисс, возможно, денежный, но понимать, что мошенники не всегда будут говорить правду.

Надо выходить на переговоры, но нельзя идти на уступки. Узнавать, чего они хотят, узнавать, что они хотят изменить в твоём условии.

Гэвин Кеннеди “Договориться можно обо всём”

Резюмируем

Подведём небольшие итоги разговора: любая компания может быть подвержена сливу персональных данных её клиентов, так же как и любой человек может оказаться на месте Рафаэля. Причин этому несколько — фишинг, неспособность правильно защитить свои персональные данные и «профессионализм» мошенников. Как поступать в данной ситуации?

Подведём небольшие итоги разговора: любая компания может быть подвержена сливу персональных данных её клиентов, так же как и любой человек может оказаться на месте Рафаэля. Причин этому несколько — фишинг, неспособность правильно защитить свои персональные данные и «профессионализм» мошенников. Как поступать в данной ситуации?

- Игнорируйте требования мошенника, ведь вполне вероятно, что это блеф и попытка понять, возможно ли развести вас, чтобы позже развести вас ещё на бóльшую сумму.

- Если мошенник демонстрирует свои намерения открыто и переходит к решительным действиям, постарайтесь пойти на диалог и выяснить, что ему нужно. Ни в коем случае не идите на уступки, чтобы не дать мошенникам шанса доить вас, как корову.

- Как бы это банально ни звучало, но используйте разные пароли для своих разных соц.сетей. Используйте более оригинальные пароли, чтобы их невозможно было угадать через год рождения мамы и по аналогии.

- Проверяйте, к какой сети вы подключаетесь. Всегда ищите надёжную Wi-Fi сеть, а по возможности узнайте, не подменён ли адрес и не раздаётся ли вам сеть с таким же названием.

- Не используйте неизвестного происхождения кабели — именно через них может передаваться информация с вашего устройства.

- Очень осторожно относитесь к скачиванию файлов из электронного письма, особенно если оно было отослано с неизвестного вам электронного адреса. Внутри самого файла может содержаться вредоносное ПО или даже шпионская программа.

- Ну и, конечно же, настороженно относитесь к просьбам сайтов предоставить личную информацию о себе.

Фильм, фильм, фильм

К своему рассказу я также подготовила ролики, и их целых два. Посмотрите, во-первых, сам ролик на обычном канале, вот он:

К своему рассказу я также подготовила ролики, и их целых два. Посмотрите, во-первых, сам ролик на обычном канале, вот он:

Также я выложила полный наш разговор с Андреем на свой подкастовый канал. В нём вы найдёте чуть больше деталей по некоторым вопросам. Можно заметить, что Андрей волновался, поэтому я настоятельно рекомендую зайти в комментарии и написать парню слова поддержки. Ему будет очень приятно, особенно учитывая, что он постарался над подготовкой материала.

Поддержите и жертву мошенников, зайдите в его инстаграм и посмотрите ролики с его интервью. И обязательно берегите свои личные данные в интернете!